Как разрешить доступ к программе в антивирусе. Заблокировать программе доступ в интернет. Как запретить программе доступ в интернет средствами Windows

Блокировать программе доступ в интернет, или нет — вопрос личных предпочтений. Поэтому трудно привести в пример определенный список приложений, которые однозначно попадут под запрет. К примеру, можно отключить от сети утилиты, часто обращающиеся к официальному сайту за обновлениями, либо отсылающие разработчикам определенную статистику, которую пользователь разглашать не желает.

Рост корпоративной кооперации, потребление информации о персональных устройствах и мобильных распределенных рабочих привели к краху традиционного периметра. Сегодня пользователям требуется доступ к бизнес-приложениям, данным и услугам независимо от того, работают ли они на месте или в облаке, на работе или в дороге. И в сегодняшней глобальной бизнес-среде эти пользователи могут быть сотрудниками, партнерами или клиентами, чьи широкие права представляют собой значительный риск для безопасности.

Назначение статического IP-адреса

В новом мире повсеместных внутренних и внешних угроз, распределенных организаций и глобальных экосистем периметр более пористый и менее актуальный, чем когда-либо. Старые модели просто не работают. Как только пользователь выходит из системы, защищенный туннель исчезает.

Как запретить программе доступ в интернет средствами Windows

На только что установленной ОС приложение, пытающееся получить доступ ко всемирной сети, будет остановлено брандмауэром Windows, либо антивирусом, запрашивающими, что же делать с «нарушителем». Программу можно внести с исключения, разрешить ей доступ, либо выбрать вариант, при котором доступ должен разрешаться при каждой попытке соединения. Последнее достаточно утомительно для пользователя. Поэтому, если вы точно знаете, что доступ программе необходимо преградить:

Кроме того, когда изменяется пользовательский контекст, например, переход от корпоративной к общедоступной сети, могут быть применены дополнительные требования безопасности, или доступ может быть отклонен. Теперь предприятия могут достичь динамичной, ориентированной на пользователя сетевой безопасности, одновременно получая надежность и производительность, необходимые для поддержки своих ресурсов в облаке или на месте.

Большая гибкость, более высокая сетевая безопасность

Архитектура, поддерживающая контекст, позволяет получать доступ на основе пользовательских переменных, включая местоположение, устройство и роль. Правила сетевого доступа не записываются один раз и сохраняются навсегда, но создаются и применяются в режиме реального времени. Это упрощает проблему доступа пользователей и устраняет чрезмерный доступ к сети. Это обеспечивает безопасный, зашифрованный туннели «точка-точка» для защиты сетевых ресурсов и динамического обеспечения доступа с любого устройства в любом месте.

- выбираем «Пуск» и хорошо знакомую нам «Панель управления»;

- переходим к разделу «Брандмауэр Windows»;

- в левой панели сверху кликаем по первому пункту «Разрешить запуск программы..»;

- в появившемся окне ищем нужное ПО и убираем галки с соответствующих чекбоксов;

- жмем «ОК».

Если галочка не снимается, жмем на кнопку сверху «изменить параметры» и вносим правки еще раз. Переходим к следующему пункту.

Поврежденные разделы реестра

Традиционные модели безопасности периметра проверяют учетные данные у двери, а затем обеспечивают доступ ко всему сегменту сети. Пользователи могут не иметь права доступа к определенным службам, но службы все еще присутствуют в сети, а видимая блокировка - уязвимая блокировка. Невозможно увидеть, нельзя скомпрометировать. Современные бизнес-среды требуют, чтобы организации эволюционировали за пределы традиционной безопасности на основе периметра.

Упрощенная безопасность, уменьшенная сложность

Снижает затраты, сложность и усилия для настройки стороннего доступа, привилегированного доступа пользователей и управления облачной инфраструктурой. Сочетает надежную аутентификацию, авторизацию, шифрование и управление доступом в одной системе, заменяя многие традиционные точечные продукты.

Как запретить программе доступ в интернет созданием правила

Продолжая настройку Брандмауэра, в окне утилиты, на левой панели, выбираем подраздел «Дополнительные параметры». Далее все просто:

- в столбце слева щелкаем “Правила для исходящего подключения”;

- в столбце справа выбираем “Создать правило”;

- в открывающемся окне выбираем параметр «Для программы», щелкаем далее;

- выбираем путь к программе через «Обзор»;

- находим.exe файл и снова жмем «Далее»;

- указываем «Блокировать подключение»;

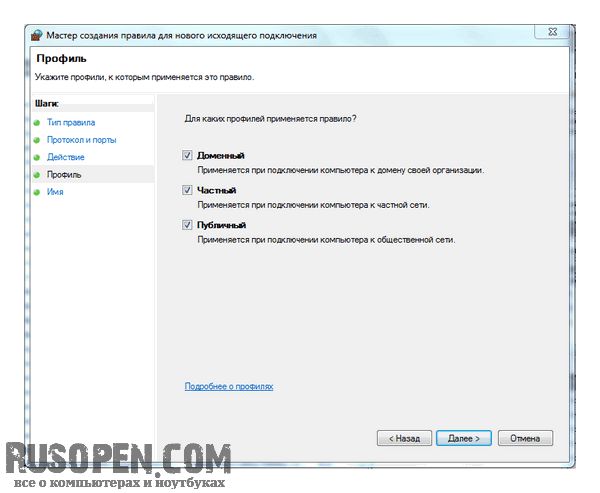

- на следующей странице оставляем галки напротив всех трех пунктов (Домашний, Частный, Публичный);

- последний пункт с описание программы можно пропустить — жмем «Далее» и завершаем настройку.

Динамический, контекстно-зависимый и тонкозернистый

Использует контекст пользователя для динамического создания защищенного, зашифрованного сегмента сети, настроенного для каждого сеанса пользователя, что устраняет чрезмерный доступ к сети. Обеспечивает глубокую защиту от внутренних и внешних угроз через шлюз доступа в режиме реального времени, централизованно управляемый, зашифрованные туннели для конкретных сервисов и многофакторную аутентификацию.

Простота в использовании, простота внедрения

Расширять контроль доступа в любом месте, как внутри, так и в облаке, и обеспечивать гибкость, масштабируемость и универсальность в том, как люди в любой момент могут получить доступ к рабочим ресурсам из любого места. Снижает нагрузку на административные и управленческие издержки, предоставляя простое, легко управляемое решение, поддерживающее динамичный характер глобальной рабочей силы мобильной связи. Пользователи могут легко и прозрачно получать доступ к ресурсам с любого устройства - рабочего стола, ноутбука или мобильного устройства.

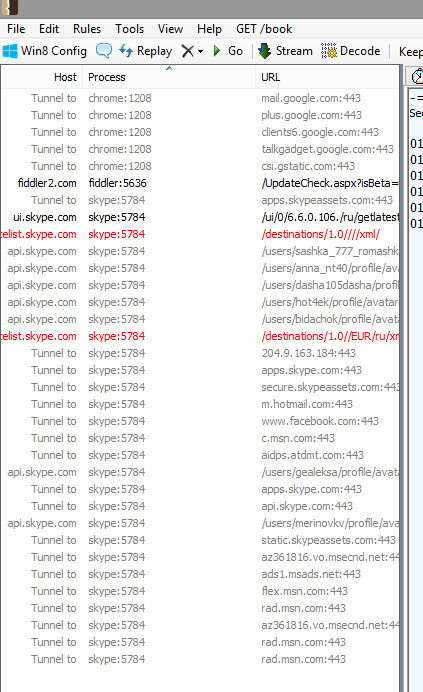

Как запретить программе доступ в интернет программой Fiddler 2

Данная утилита поможет разузнать, к каким конкретно сайтам пытается получить доступ программа, чтобы после заблокировать их в файле hosts. Таким образом можно «отрезать» путь к рекламе или каким-либо вирусным проникновениям. Скачав и установив Fiddler 2, запускаем программу:

Интегрировано с управлением идентификацией

Это обеспечивает надежную аутентификацию и позволяет организациям подключать сетевую безопасность к жизненным циклам управления идентификацией. Предназначен для многопользовательских сред. Централизованные организации-поставщики услуг могут уверенно разрешать своим внутренним или внешним клиентам доступ к администраторам, обеспечивая при этом изоляцию различных клиентских сред. Облачные ресурсы - будь то в частных или общественных облаках - могут быть легко защищены.

Чтобы просмотреть список этих программ. Откроется окно «Параметры управления приложениями» и отобразится панель «Просмотр программ». Вы можете изменить разрешения для любой из программ в этом списке, добавить программу в список и удалить программу из списка.

- выбираем активный процесс на ПК, который нам интересен;

- смотрим, какие сайты посещает программа;

- копируем их IP-адреса и вносим в hosts.

Самый простой способ получить доступ к hosts, который требует прав администратора — это скопировать его на рабочий стол, открыть блокнотом, добавить адрес, сохранить изменения и вернуть файл в папку, из которой он был изъят (%SystemRoot%/system32/drivers/etc).

Чтобы изменить разрешения для программы в списке. Окно «Добавить программу» закрывается, и программа появляется в списке. . Чтобы удалить программу из списка. Программа исчезает из списка. . Чтобы определить, кто делает то, что в Интернете в течение долгого времени, вы должны обновить маршрутизатор до интернет-гейткипера на домашнем шлюзе.

Перед началом фристайла возникает обязательство: перед тем, как вы определитесь с подробными фильтрами, кто может делать то, что в домашней сети, вы должны были выполнить основные задачи безопасности. Потому что он не делает много, чтобы закрыть дверь гостиной, когда передняя дверь открыта.

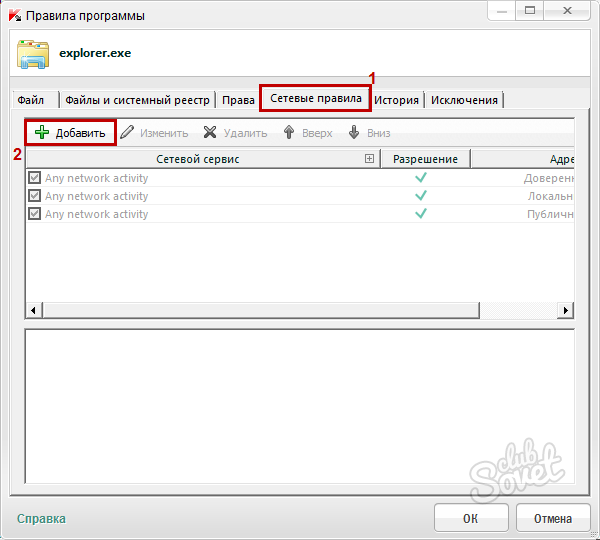

Как запретить программе доступ в интернет — блокировка антивирусом Касперского

Вне всякого сомнения, выполнять блокировкудоступа в интернет умеет практически любой современный антивирус. Мы рассмотрим эти действия на примере антивируса Касперского, как одного из самых популярных:

Безопасный доступ к маршрутизатору

Маршрутизатор рекомендует в первый раз - и вы должны относиться к этому серьезно. Выполните следующий шаг, нажав «Установить пароль» в верхнем правом углу обзора. Однако индивидуальный пароль печатается в нижней части корпуса маршрутизатора и, следовательно, доступен, по крайней мере, любому, кто находится в квартире.

Шаг 3: заблокировать профиль по умолчанию

Обычно это не ограничивается. Поэтому вы не должны назначать это время интернет-профиля. Эта заметка, конечно, не только полезна в домашней сети. Вы сделали эти 4 шага? В некоторых случаях имеет смысл, что устройство работает только в домашней сети и не приходит в Интернет.

- открываем программу;

- справа сверху шелкаем по иконке «Настройки»;

- переходим в «Центр защиты» -> «Сетевой экран»;

- справа снова ищем кнопку «Настройка»;

- на вкладке»Правила программ» ищем ту, которую нужно заблокировать;

- жмем «Изменить»;

- идем в «Сетевые правила» и кликаем «Добавить»;

- выбираем строку «Действие» -> «Заблокировать»;

- чуть ниже, в строке «Название», выбираем значение «Web-Browsing»;

- можно оставить флаг в чекбоксе «Записать отчет», если вам нужен лог о действиях правила;

- закрываем все открытые окна кнопкой «Ок», сохраняя изменения.

Вы можете назначать ограниченные права на устройства в домашней сети. Например, вы можете ограничить использование Интернета, указать, что могут быть доступны только определенные веб-сайты или могут использоваться определенные службы. Это даст каждому пользователю домашней сети профиль доступа. Напротив, вы можете специально настроить стандартный профиль для определенных пользователей сети и их устройств.

Для этого перейдите к «Новый профиль доступа». Ограничение использования Интернета. Вы можете разрешить доступ к онлайн-доступу к конкретному участнику домашней сети в запланированное время или выделить бюджет времени. Вы устанавливаете время через таблицу в разделе «Период». Теперь удерживайте левую кнопку мыши и перетаскивайте указатель мыши в течение периода времени, в течение которого блокировка должна закрываться - она становится белой.

Описанных выше методов хватит для того, чтобы надежно запретить доступ любой программе на ПК.

Существует два способа запрещения (или разрешения) программе обращаться к Интернету. Первый заключается в том, что вы указываете выполняемый файл программы и "говорите", что этой программе доступ к Интернету запрещен (или разрешен). В этом случае вы запретите (или разрешите) доступ конкретному выполняемому файлу (конкретной программе). Предположим, что вы разрешили доступ к Интернету программе qip.ехе. Если кто-то переименует ее выполняемый файл в qip1.ехе, то доступ к Интернету этой программе будет запрещен, поскольку брандмауэр ничего не знает об этой программе - он знаком только с программой qip.ехе.

В синие отмеченные периоды устройство может подключаться к сети. Вместо того, чтобы разрешать доступ в Интернет в определенное время, вы можете установить бюджет времени для каждого устройства или пользователя. Для этого отметьте опцию «ограничено» справа от таблицы в разделе «Бюджет» и введите разрешенный онлайн-время в часах и минутах на каждый день. Поскольку бюджеты времени распределяются на устройство, пользователь, который путешествует с различными устройствами в сети, конечно, может добавить свое онлайн-время, что может быть не в вашу пользу.

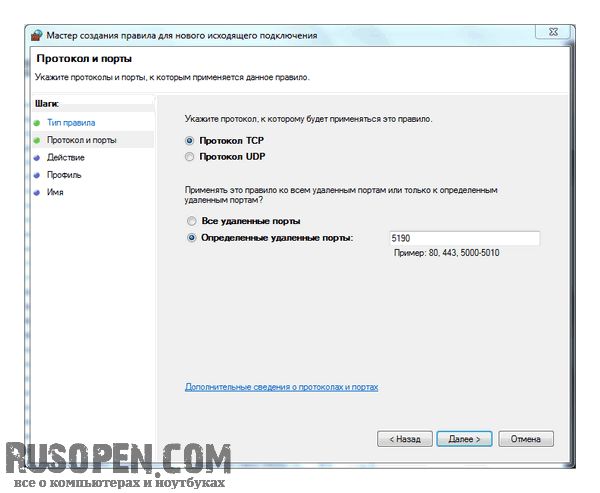

Второй способ запрещения (разрешения) доступа основан на портах. В этом случае вы можете запретить (или разрешить) доступ сразу всем программам определенного класса. Например, сервис ICQ использует порт 5190. Если вы запретите порт 5190, то ни одна программа, использующая этот порт, - будь то qip.exe, qip1.ехе или icq.exe - не сможет получить доступ к Интернету по этому порту. Как по мне, второй способ более надежный, но для этого вам нужно знать порты, которые использует программа. Номер порта можно уточнить в документации по программе или на сайте разработчика программы. Основные TCP-порты описаны в таблице.

Как запретить программе доступ в интернет созданием правила

Активируйте «общий бюджет»: время будет распространено на все устройства, которым вы назначаете этот профиль доступа. Чтобы часы работали, маршрутизатор должен знать текущее время. Там вы также можете изменить сервер времени. Многие маршрутизаторы от неевропейских производителей устанавливают другой часовой пояс, чем Центральноевропейское время при настройке. Для этих устройств обязательно установите правильный часовой пояс и включите автоматическое летнее время.

В разделе «Фильтр для веб-сайтов» определенные сайты могут быть заблокированы для отдельных участников сети. В черном списке это наоборот - только перечисленные веб-сайты блокируют маршрутизатор. Если вы хотите заблокировать интернет-страницы, отметьте «Блокировать интернет-страницы». Вместо того, чтобы самостоятельно регистрировать все запрещенные страницы, вы можете использовать подготовленный черный список Федерального экзаменационного офиса для СМИ под угрозой. Поставьте галочку в случае «запрета на вредные веб-сайты».

Основные ТСР-порты

| Порт | Сервис | Что будет, если запретить доступ к этому порту |

| 21 | FTP (File Transfer Protocol) | Ни один FTP-клиент не сможет обратиться к FTP-серверу. Скачивать файлы с FTP будет невозможно. Полезно, если вы хотите сэкономить трафик - на FTP-серверах хранится много трафика и, если ноутбуком пользуется еще кто-то кроме вас, то можно запретить доступ к Frp, если не хочется переплачивать (при условии дорогого доступа к Интернету) |

| 25 | SMTP (Simple Mail Transfer Protocol) | Запретив доступ к этому порту, вы запретите отправку почты все почтовым клиентам |

| 53 | DNS (Domain Name System) | Этот порт запрещать нельзя, поскольку система не сможет преобразовать доменные имена в IP-адреса, и Интернету вас работать не будет (не будут открываться страницы, не будет отправляться и приниматься почта и т.д.) |

| 80 | HTTP(Hyper Text Transfer Protocol) | Протокол передачи гипертекстовой информации. Это основной протокол WWW. Запретив доступ к этому порту, вы запретите всем браузерам обращаться ко всем сайтам. Остальные сервисы (почта, FTP) будут работать, если вы явно не запретили их |

| 110 | POP (Post Office Protocol) | Протокол, по которому принимается почта. Если запретить этот порт, вы не сможете принимать почту по этому протоколу |

| 443 | SSL (Secure Socket Layer) | После запрета этого порта можете забыть о безопасных соединениях (HTTPS), которые устанавливаются по порту 443 |

| 5190 | ICQ | Этот порт использует популярный клиент мгновенного обмена сообщениями ICQ. Запретив порт 5190, вы запретите доступ к Интернету всем ICQ-клиентам (ICQ, QIP, Miranda и др.) |

| 44583 | Skype | Порт 44583 используется программой Skype для входящих соединений. Если запретить этот порт, Skype работать не будет |

Перейдем к практике. Давайте разрешим или запретим какой-то программе доступ к Интернету. На панели действий выберите команду Разрешить запуск программы или компонента через брандмауэр Windows. Посмотрите на рисунок.

Однако этот список не находится в четком тексте маршрутизатора, поэтому вы не можете его настроить. Вместо этого маршрутизатор использует значения хэш-тегов, чтобы проверить, находится ли посещенная веб-страница в списке. Однако этот черный список не блокирует все страницы, которые вы можете запретить - вы должны добавить дополнительные запреты в другой черный список.

Таблетки и смартфоны обычно используют только одного человека. Но и какие приложения приходят в Интернет. Для этого перейдите к профилю, который вы хотите настроить. Вы должны указать имя для нового правила фильтрации, а затем указать протокол и исходный и конечный порты или диапазон портов назначения, которые использует приложение.

Программе Total Commander разрешено использовать ресурсы только домашней сети, но не публичной. Это означает, что, когда вы будете подключены к Интернету через публичную сеть (Wi-Fi), программа Total Commander не сможет обратиться к ресурсам Интернета (кроме функций файлового менеджера, Total Commander также является FTP-клиентом, поэтому доступ к Интернету этой программе нужен). Чтобы потом не удивляться, почему Total Commander не может достучаться к FTP-серверу, когда вы работаете в университете или в библиотеке по Wi-Fi, но прекрасно работает дома в вашей домашней сети, установите флажок Публичные напротив названия программы.

Безопасное доказательство: оценка журналов, отправка журнала

У вас есть все устройства в домашней сети через управляемый маршрутизатор. Вы установили онлайн-время, веб-сайт и приложения для каждого устройства и пользователя. Теперь вы можете сидеть сложа руки? Разумеется, вы также должны проверить, работает ли элемент управления. Все меры могут быть использованы с более или менее значительными усилиями. И если у вас есть технически подкованные дети, у детей может возникнуть проблема стрелять в отверстия в щите маршрутизатора.

Системный журнал маршрутизатора. Здесь, среди прочего, он определяет, кто входит в маршрутизатор из домашней сети или какой доступ в Интернет, который он предотвратил. Затем маршрутизатор отправляет тестовую почту на этот адрес. Кроме того, информационная перегрузка протокола может быть отфильтрована, например, вы можете отправлять информацию только о родительском контроле. Это позволяет пользователям более эффективно пользоваться преимуществами защиты брандмауэра и помогает предотвратить использование агрессивными приложениями открытых портов сети для законных приложений.

Теперь добавим программу в список разрешенных. Это можно сделать двумя способами. Первый способ заключается в щелчке на кнопке Разрешить другую программу. Откроется окно, в котором можно выбрать выполняемый (.ехе) файл программы. Но для этого вы должны знать, какой у программы выполняемый файл. Опытные пользователи справятся с этой задачей очень легко - они уже ориентируются в программах, и особых проблем не возникнет. По умолчанию брандмауэр добавляет программу в список разрешенных, но разрешает ей подключаться к Интернету через домашнюю или рабочую сеть, доступ через публичную сеть запрещен. Поэтому нужно вернуться в окно разрешенных программ и разрешить программе работу через публичные сети.

Второй способ понравится начинающим пользователям. При первом запуске программы, которая требует доступ к Интернету, вы увидите окно, подобное изображенному на рисунке.

Окно выводит имя выполняемого файла программы, путь к программе и позволяет разрешить доступ программы как к домашней, так и к публичной сети. Выберите Частные сети и Общественные сети и щелкните на кнопке Разрешить доступ. Если доступ программе разрешать не нужно, щелкните на кнопке Отмена.

После разрешения программе доступа к Интернету можете открыть окно разрешенных программ и компонентов и убедиться, что программа действительно добавлена в список разрешенных.

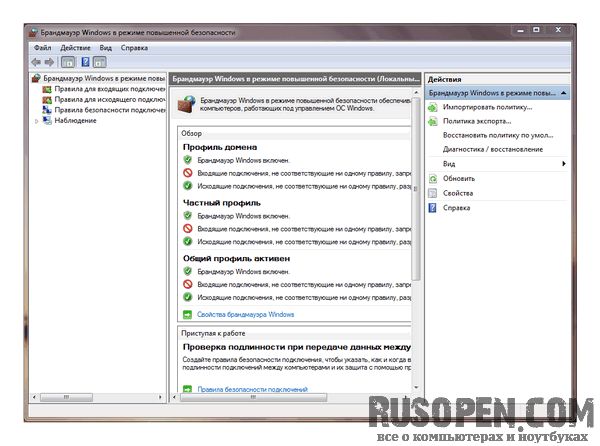

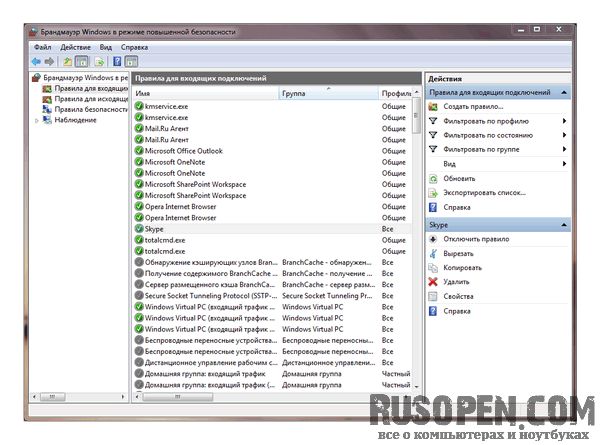

Итак, мы научились разрешать или блокировать доступ программы по ее имени. Теперь научимся создавать правила брандмауэра, чтобы можно было заблокировать доступ к TCP-сервису. Вернитесь в основное окно настройки брандмауэра Windows и выберите команду Дополнительные параметры. Вы увидите "страшное" окно, изображенное на рисунке.

Ничего страшного, конечно же, в нем нет, нужно только разобраться со всем. Слева находится панель правил (пока ни на чем щелкать не нужно!), позволяющая изменить правила для входящих и исходящих соединений, и правила безопасности подключения. По умолчанию брандмауэр блокирует все входящие соединения к нашей машине - ведь у нас же не сервер, значит, другим пользователям нечего подключаться к нашей машине. Справа находится панель Действия. По центру находится основная рабочая область.

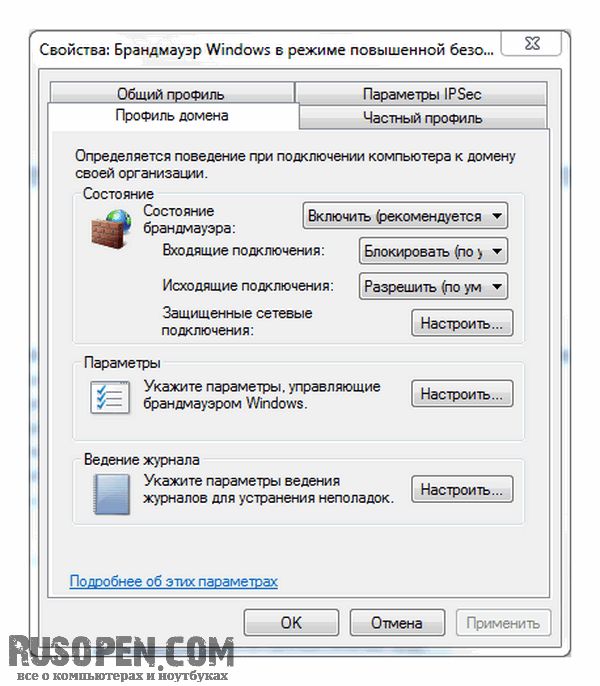

Щелкните на кнопке Свойства, которая находится на панели Действия.

- В окне свойств брандмауэра будет четыре вкладки, три из которых следующие:

- Профиль домена - задает параметры брандмауэра, когда компьютер подключен к корпоративной сети;

- Общий профиль - задает параметры брандмауэра, когда ноутбук подключен к публичной сети;

- Частный профиль - задает параметры брандмауэра, когда ноутбук подключен к частной сети.

Все параметры на этих трех вкладках одинаковые. Вы можете включить или выключить брандмауэр для определенной сети. Например, если вы хотите выключить брандмауэр для частной сети, перейдите на вкладку Частный профиль и выберите Состояние брандмауэра Отключить. Также можно выбрать, что делать с входящими и исходящими подключениями. По умолчанию для всех профилей входящие соединения блокируются, а исходящие - разрешаются. Другие параметры нам особо не интересны. На вкладку Параметры IPSec можете вообще не заходить - очень редко требуется изменять присутствующие на ней параметры.

Щелкните по кнопке ОК, и вы вернетесь в окно дополнительных параметров. Сейчас мы попытаемся задать собственное правило брандмауэра. Пока выберите Правила для входящих соединений и посмотрите на правила для программ Skype и totalcmd: этим программам разрешен доступ через профили Частный и Общие. Если правило включено, то оно отмечается цветным значком, а если выключено - серым. Для выключенного правила параметр Включено имеет значение Нет, а для активного правила - Да. Если правило вам временно не нужно, его можно отключить, выбрав команду Отключить правило - совсем не обязательно удалять правило.

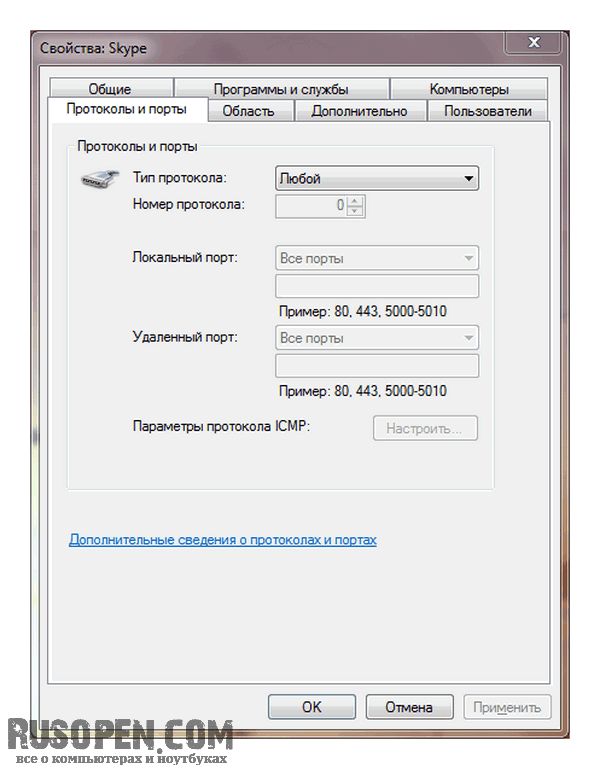

Дважды щелкните на правиле для программы Skype или для любой другой программы. Перейдите на вкладку Протоколы и порты, выберите протокол TCP.

Здесь вы можете задать порты для протокола TCP (основной протокол Интернета). Можно ничего не задавать, тогда программе можно будет обращаться к любым портам. А можно четко задать, к каким удаленным портам можно обращаться программе. В случае с Skype можно для параметра Удаленный порт выбрать значение Специальные порты и ввести порт 44583. Аналогично, для браузера можно указать порты 80, 443 или 80, 443, 21 (если хотите разрешить браузеру доступ к FTP).

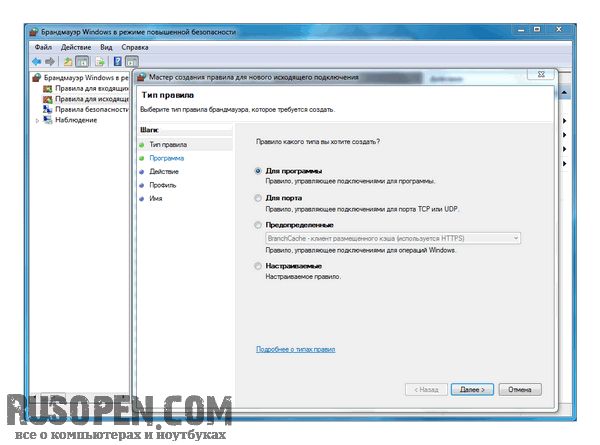

Вот теперь можно создать собственное правило. Щелкните по кнопке Создать правило - она находится на панели Действия. Перед тем как щелкать по этой кнопке, выберите тип соединения - исходящее или входящее. Для этого перейдите в соответствующий раздел правил брандмауэра! Нам нужно создать правило для исходящего соединения.

Прежде чем приступить к созданию правила, нужно определиться, что должно делать это правило.

Давайте запретим работу всех ICQ-клиентов, запретив порт 5190.

- Первым делом при создании правила нужно выбрать его тип:

- Для программы - создает правило для определенной программы (мы уже умеем создавать такие правила, хотя создавали их несколько иначе);

- Для порта - задает правило, позволяющее запретить или разрешить обращение системы к определенным портам протоколов TCP (Transfer Control Protocol) или UDP (User Datagram Protocol);

- Предопределенные - правило, управляющее подключениями для операций Windows;

- Настраиваемое - эдакий конструктор правил, позволяет более гибко создать правило.

Выбираем тип правила Для порта. В поле Определенные удаленные порты введите порт 5190 и щелкните на кнопке Далее. ICQ еще может использовать порт 443, но запрещать его не стоит, поскольку этот же порт может использовать и браузер для SSL-соединения.

Следующий шаг - выбор профилей, для которых будет активно правило. Выберите все три профиля - Частный, Доменный и Публичный.

Правило почти создано - осталось ввести имя правила, его описание (необязательно) и щелкнуть на кнопке Готово.

Аналогично, с помощью команды Создать правило можно создать правила и для других программ, если это вам нужно. Но приведенный пример расширенного создания правила используется очень редко. Он был приведен только в образовательных целях. Обычно нужно или предоставить доступ программе, или заблокировать доступ.

Напоследок рассмотрим раздел Наблюдение. Выберите команду Наблюдение => Брандмауэр, и вы увидите список всех активных правил брандмауэра - очень удобно, когда выводится именно список активных правил, а не список всех правил.